Remote Credential Guard melindungi kredensial Remote Desktop

Semua pengguna administrator sistem memiliki satu perhatian yang sangat tulus – mengamankan kredensial melalui koneksi Remote Desktop . Ini karena malware dapat menemukan jalannya ke komputer lain melalui koneksi desktop dan berpotensi mengancam data Anda. Itulah sebabnya OS Windows(Windows OS) menampilkan peringatan “ Pastikan Anda mempercayai PC ini, menghubungkan ke komputer yang tidak dipercaya dapat membahayakan PC Anda(Make sure you trust this PC, connecting to an untrusted computer might harm your PC) ” ketika Anda mencoba menghubungkan ke desktop jarak jauh.

Dalam posting ini, kita akan melihat bagaimana fitur Remote Credential Guard , yang telah diperkenalkan di Windows 10 , dapat membantu melindungi kredensial desktop jarak jauh di Windows 10 Enterprise dan Windows Server .

Penjaga Kredensial Jarak Jauh(Remote Credential Guard) di Windows 10

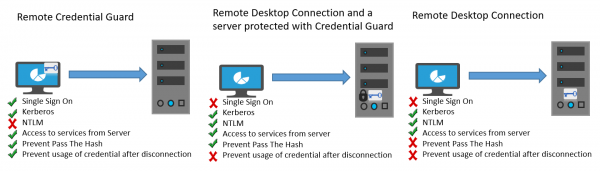

Fitur ini dirancang untuk menghilangkan ancaman sebelum berkembang menjadi situasi yang serius. Ini membantu Anda melindungi kredensial Anda melalui koneksi Desktop Jarak Jauh dengan mengarahkan kembali permintaan Kerberos ke perangkat yang meminta koneksi. Ini juga memberikan pengalaman masuk tunggal untuk sesi Desktop Jarak Jauh .(Remote Desktop)

Jika terjadi kemalangan di mana perangkat target disusupi, kredensial pengguna tidak diekspos karena kredensial dan turunan kredensial tidak pernah dikirim ke perangkat target.

Modus operandi Remote Credential Guard sangat mirip dengan perlindungan yang ditawarkan oleh Credential Guard pada mesin lokal kecuali Credential Guard juga melindungi kredensial domain yang disimpan melalui Credential Manager .

Seseorang dapat menggunakan Remote Credential Guard dengan cara berikut-

- Karena kredensial Administrator sangat istimewa, mereka harus dilindungi. Dengan menggunakan Remote Credential Guard , Anda dapat yakin bahwa kredensial Anda dilindungi karena tidak mengizinkan kredensial untuk melewati jaringan ke perangkat target.

- Karyawan Helpdesk(Helpdesk) di organisasi Anda harus terhubung ke perangkat yang bergabung dengan domain yang dapat disusupi. Dengan Remote Credential Guard , karyawan helpdesk dapat menggunakan RDP untuk terhubung ke perangkat target tanpa mengorbankan kredensial mereka ke malware.

Persyaratan perangkat keras dan perangkat lunak

Untuk mengaktifkan kelancaran fungsi Remote Credential Guard , pastikan persyaratan klien dan server Remote Desktop berikut terpenuhi.

- Klien Desktop Jarak Jauh(Remote Desktop Client) dan server harus bergabung ke domain Direktori Aktif

- Kedua perangkat harus bergabung ke domain yang sama, atau server Desktop Jarak Jauh(Remote Desktop) harus bergabung ke domain dengan hubungan kepercayaan ke domain perangkat klien.

- Otentikasi Kerberos seharusnya diaktifkan.

- Klien Desktop Jarak Jauh(Remote Desktop) harus menjalankan setidaknya Windows 10 , versi 1607 atau Windows Server 2016 .

- Aplikasi Remote Desktop Universal Windows Platform tidak mendukung Remote Credential Guard jadi, gunakan aplikasi Windows Remote Desktop klasik .

Aktifkan Remote Credential Guard melalui Registry

Untuk mengaktifkan Remote Credential Guard pada perangkat target, buka Registry Editor dan buka kunci berikut:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa

Tambahkan nilai DWORD baru bernama DisableRestrictedAdmin . Tetapkan nilai pengaturan registri ini ke 0 untuk mengaktifkan Remote Credential Guard .

Tutup Penyunting Registri.

Anda dapat mengaktifkan Remote Credential Guard dengan menjalankan perintah berikut dari CMD yang ditinggikan:

reg add HKLM\SYSTEM\CurrentControlSet\Control\Lsa /v DisableRestrictedAdmin /d 0 /t REG_DWORD

Aktifkan Penjaga Kredensial Jarak Jauh(Remote Credential Guard) dengan menggunakan Kebijakan Grup(Group Policy)

Dimungkinkan untuk menggunakan Remote Credential Guard pada perangkat klien dengan menetapkan Kebijakan Grup(Group Policy) atau dengan menggunakan parameter dengan Remote Desktop Connection .

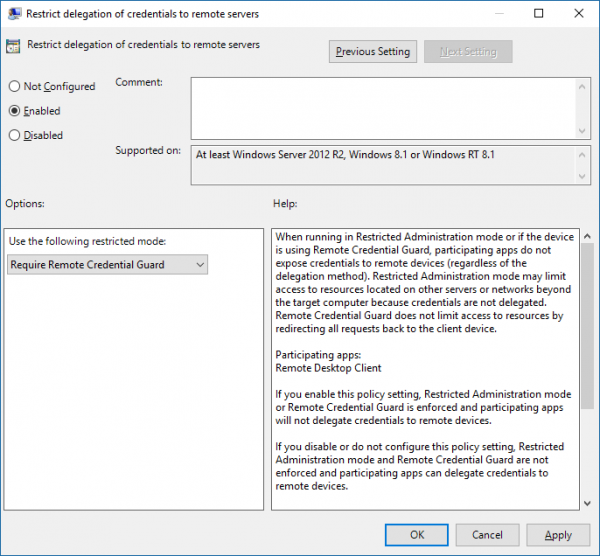

Dari Konsol Manajemen Kebijakan Grup(Group Policy Management Console) , navigasikan ke Computer Configuration > Administrative Templates > System > Credentials Delegation.

Sekarang, klik dua kali Batasi delegasi kredensial ke server jauh(Restrict delegation of credentials to remote servers) untuk membuka kotak Properties-nya.

Sekarang di kotak Gunakan mode terbatas berikut(Use the following restricted mode) , pilih Memerlukan Penjaga Kredensial Jarak Jauh. ( Require Remote Credential Guard. )Opsi lain Mode Admin Terbatas(Restricted Admin mode) juga ada. Signifikansinya adalah ketika Remote Credential Guard tidak dapat digunakan, ia akan menggunakan mode Admin Terbatas .(Restricted Admin)

Bagaimanapun, mode Remote Credential Guard maupun Restricted Admin tidak akan mengirim kredensial dalam teks yang jelas ke server Remote Desktop .

Izinkan Remote Credential Guard(Allow Remote Credential Guard) , dengan memilih opsi ' Prefer Remote Credential Guard '.

Klik OK(Click OK) dan keluar dari Konsol Manajemen Kebijakan Grup(Group Policy Management Console) .

Sekarang, dari prompt perintah, jalankan gpupdate.exe /force untuk memastikan bahwa objek Kebijakan Grup(Group Policy) diterapkan.

Gunakan Remote Credential Guard(Use Remote Credential Guard) dengan parameter ke Remote Desktop Connection

Jika Anda tidak menggunakan Kebijakan Grup(Group Policy) di organisasi Anda, Anda dapat menambahkan parameter remoteGuard saat Anda memulai Remote Desktop Connection untuk mengaktifkan Remote Credential Guard untuk koneksi tersebut.

mstsc.exe /remoteGuard

Hal-hal yang harus Anda ingat saat menggunakan Remote Credential Guard

- Remote Credential Guard tidak dapat digunakan untuk menyambungkan ke perangkat yang digabungkan ke Azure Active Directory .

- Remote Desktop Credential Guard hanya berfungsi dengan protokol RDP .

- Remote Credential Guard tidak termasuk klaim perangkat. Misalnya, jika Anda mencoba mengakses server file dari jarak jauh dan server file memerlukan klaim perangkat, akses akan ditolak.

- Server dan klien harus mengautentikasi menggunakan Kerberos .

- Domain harus memiliki hubungan kepercayaan, atau klien dan server harus bergabung ke domain yang sama.

- Remote Desktop Gateway tidak kompatibel dengan Remote Credential Guard .

- Tidak ada kredensial yang bocor ke perangkat target . Namun, perangkat target masih memperoleh Tiket (Tickets)Layanan Kerberos(Kerberos Service) sendiri.

- Terakhir, Anda harus menggunakan kredensial pengguna yang masuk ke perangkat. Menggunakan kredensial yang disimpan atau kredensial yang berbeda dari milik Anda tidak diizinkan.

Anda dapat membaca lebih lanjut tentang ini di Technet .

Terkait(Related) : Cara menambah jumlah Remote Desktop Connections(increase the number of Remote Desktop Connections) di Windows 10.

Related posts

Tambah jumlah Remote Desktop Connections di Windows 11/10

Kunci Windows macet setelah beralih dari Remote Desktop session

Tidak dapat menyalin Paste di Remote Desktop Session di Windows 10

RDP connection authentication error; Function yang diminta tidak didukung

Create Remote Desktop Connection shortcut di Windows 11/10

Perform CTRL+ALT+DEL di komputer jarak jauh menggunakan Remote Desktop

Pertanyaan Sederhana: Apa Itu Koneksi Desktop Jarak Jauh?

RDP connection Putuskan saat Anda mengaktifkan suara pada Remote Desktop

Connect iPhone ke Windows 10 PC menggunakan Microsoft Remote Desktop

Best Free Remote Desktop Software untuk Windows 10

Ammyy Admin: Portable Secure Zero-Config Remote Desktop Software

Remote Desktop Services menyebabkan High CPU di Windows 10

Microsoft Remote Desktop Assistant untuk Windows 10

Ubah listening port untuk Remote Desktop

Command Line Parameters untuk Remote Desktop Connections

Fix Remote Desktop connection Masalah & Kesalahan pada Windows 10

Untuk masuk dari jarak jauh, Anda perlu masuk melalui Remote Desktop Services

Aplikasi Remote Desktop vs. TeamViewer Touch - Manakah Aplikasi yang Lebih Baik?

Cara Mengkonfigurasi Remote Desktop Melalui Router

Cara menggunakan aplikasi Remote Desktop di Windows 10