Serangan Denial of Service Terdistribusi DDoS: Perlindungan, Pencegahan

Distributed Denial of Service atau DDoS memiliki sejarah panjang, dan menjadi arus utama ketika kelompok Anonymous memulai operasinya terhadap situs web apa pun terhadap Wikileaks . Sampai saat itu, istilah dan artinya hanya diketahui oleh orang-orang yang memiliki pengetahuan tentang Keamanan Internet(Internet Security) .

Penolakan Layanan Terdistribusi

Saya bermaksud untuk membahas beberapa metode DDoS penting dalam artikel ini sebelum membahas metode untuk menghindari atau mencegah serangan DDoS .

Apa itu serangan DDOS?

Saya yakin Anda semua tahu artinya. Bagi mereka yang baru mengenal istilah ini, ini adalah Denial of Service(Denial of Service)(Denial of Service) “terdistribusi” – disebabkan oleh terlalu banyak permintaan ke server daripada yang dapat ditanganinya.

Saat tidak dapat memproses permintaan secara real-time karena lalu lintas tinggi yang sengaja dikirim oleh sejumlah komputer yang disusupi, server situs hang dan berhenti merespons permintaan lagi dari klien yang berbeda. Jaringan komputer yang disusupi disebut sebagai BOTNET(BOTNETS) . Pada dasarnya(Basically) , semua komputer dan peralatan pintar dalam jaringan dikendalikan oleh peretas dan orang yang memiliki komputer tersebut tidak menyadari bahwa mereka telah diretas.

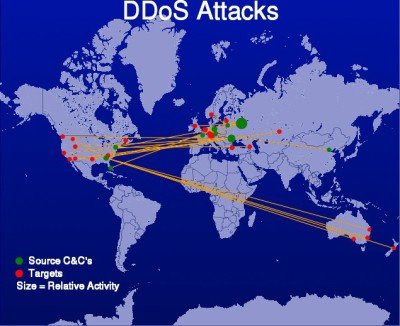

Karena permintaannya banyak dan datang dari tempat yang berbeda (wilayah komputer yang diretas mungkin berbeda), ini disebut " Distributed Denial of Service" atau disingkat DDoS(DDoS) . Agar DDoS terjadi, jumlah dan intensitas upaya koneksi harus lebih dari yang dapat ditangani oleh Server yang ditargetkan. (Server)Jika bandwidth tinggi, penyerang DDoS mana pun akan membutuhkan lebih banyak komputer dan permintaan yang lebih sering untuk mematikan server.

TIPS(TIP) : Google Project Shield menawarkan perlindungan DDoS gratis untuk situs web tertentu.(DDoS)

Metode DDoS Populer & Alat Serangan

Kami baru saja membahas salah satu dari banyak metode DDoS di bagian di atas. Ini disebut " penolakan terdistribusi(distributed denial) " karena jalur komunikasi dibuka bukan oleh satu atau dua tetapi ratusan komputer yang disusupi. Seorang peretas yang memiliki akses ke banyak komputer kapan saja dapat mulai mengirim permintaan ke server yang ingin dia turunkan. Karena itu bukan satu atau dua tetapi banyak komputer yang ditempatkan di seluruh planet ini, itu "didistribusikan". Server tidak dapat lagi melayani permintaan dan kerusakan yang masuk.

Diantara metode lainnya adalah metode Handshake(Handshake method) . Dalam skenario normal, komputer Anda membuka jalur TCP dengan server. Server merespons dan menunggu Anda menyelesaikan jabat tangan. Jabat tangan adalah serangkaian tindakan antara komputer dan server Anda sebelum transfer data yang sebenarnya dimulai. Dalam kasus serangan, peretas membuka TCP tetapi tidak pernah menyelesaikan jabat tangan – sehingga membuat server menunggu. Situs web lain mati?!

Metode DDoS cepat adalah metode UDP(UDP method) . Ini menggunakan Server DNS (Layanan Nama Domain)(DNS (Domain Name Service)) untuk memulai serangan DDoS . Untuk resolusi URL normal , komputer Anda menggunakan User Datagram Protocol ( UDP ) karena lebih cepat daripada paket TCP standar . UDP , singkatnya, tidak terlalu dapat diandalkan karena tidak ada cara untuk memeriksa paket yang jatuh dan hal-hal seperti itu. Tapi itu digunakan di mana pun kecepatan menjadi perhatian utama. Bahkan situs game online menggunakan UDP . Peretas(Hackers) menggunakan kelemahan UDPpaket untuk membuat banjir pesan ke server. Mereka dapat membuat paket palsu yang muncul sebagai berasal dari server yang ditargetkan. Permintaan akan menjadi sesuatu yang akan mengirim data dalam jumlah besar ke server yang ditargetkan. Karena ada banyak DNS resolver, peretas menjadi lebih mudah menargetkan server yang mematikan situs. Dalam hal ini juga, server yang ditargetkan menerima lebih banyak pertanyaan/tanggapan daripada yang dapat ditanganinya.

Baca(Read) : Apa itu Ransom Denial of Service(What is Ransom Denial of Service) ?

Ada banyak alat pihak ketiga yang bertindak seperti botnet jika peretas tidak memiliki banyak komputer. Saya ingat salah satu dari banyak kelompok peretasan yang meminta orang-orang di Twitter untuk mengisi data acak di beberapa formulir halaman web dan tekan Kirim(Send) . Saya tidak melakukannya tetapi penasaran bagaimana cara kerjanya. Mungkin, itu juga mengirim spam berulang ke server sampai saturasi terlewati dan server mati. Anda dapat mencari alat-alat tersebut di Internet . Tapi ingat bahwa peretasan adalah kejahatan, dan kami tidak mendukung Kejahatan Dunia Maya(Cyber Crimes) apa pun . Ini hanya untuk informasi Anda.

Setelah berbicara tentang metode serangan DDoS , mari kita lihat apakah kita dapat menghindari atau mencegah serangan DDoS .

Baca(Read) : Apa Itu Hacker Black Hat, Grey Hat atau White Hat?

Perlindungan & pencegahan DDoS

Tidak banyak yang dapat Anda lakukan tetapi tetap saja, Anda dapat mengurangi peluang DDoS dengan mengambil beberapa tindakan pencegahan. (DDoS)Salah satu metode yang paling sering digunakan oleh serangan semacam itu adalah dengan menyumbat bandwidth server Anda dengan permintaan palsu dari botnet. Membeli sedikit lebih banyak bandwidth akan mengurangi atau bahkan mencegah serangan DDoS , tetapi ini bisa menjadi metode yang mahal. Lebih banyak bandwidth berarti membayar lebih banyak uang ke penyedia hosting Anda.

Juga baik untuk menggunakan metode perpindahan data terdistribusi. Artinya, alih-alih hanya satu server, Anda memiliki pusat data berbeda yang merespons permintaan dalam beberapa bagian. Akan sangat mahal di masa lalu ketika Anda harus membeli lebih banyak server. Saat ini, pusat data dapat diterapkan ke cloud – sehingga mengurangi beban Anda dan mendistribusikannya dari seluruh server, bukan hanya satu server.

Anda bahkan dapat menggunakan mirroring jika terjadi serangan. Server cermin berisi salinan item (statis) terbaru di server utama. Alih-alih menggunakan server asli, Anda mungkin ingin menggunakan cermin sehingga lalu lintas yang masuk dapat dialihkan, dan dengan demikian, DDoS dapat gagal/dicegah.

Untuk menutup server asli dan mulai menggunakan mirror, Anda harus memiliki informasi tentang lalu lintas masuk dan keluar di jaringan. Gunakan beberapa monitor yang terus menampilkan keadaan lalu lintas yang sebenarnya dan jika itu alarm, menutup server utama, dan mengalihkan lalu lintas ke cermin. Atau, jika Anda mengawasi lalu lintas, Anda dapat menggunakan metode lain untuk menangani lalu lintas, tanpa harus mematikannya.

Anda juga dapat mempertimbangkan untuk menggunakan layanan seperti Sucuri Cloudproxy atau Cloudflare karena mereka menawarkan perlindungan terhadap serangan DDoS .

Ini adalah beberapa metode yang dapat saya pikirkan, untuk mencegah dan mengurangi serangan DDoS, berdasarkan sifatnya. Jika Anda memiliki pengalaman dengan DDoS, silakan bagikan dengan kami.(These are some methods I could think of, to prevent and reduce DDoS attacks, based on their nature. If you have had any experiences with DDoS, please share it with us.)

Baca juga(Also read) : Bagaimana mempersiapkan dan menghadapi serangan DDoS .

Related posts

Denial dari Service (DoS) Serangan: Apa itu dan bagaimana mencegahnya

Brute Force Attacks - Definition and Prevention

Apa itu Man-In-the-Middle Attack (MITM): Definisi, Prevention, Tools

SmartByte Network Service Penyebab Slow Internet speed pada Windows 10

DLL Hijacking Vulnerability Attacks, Prevention & Detection

Setup Internet Radio Station Gratis pada Windows PC

Cara Menemukan Router IP address pada Windows 10 - IP Address Lookup

Apa yang diparkir Domains and Sinkhole Domains?

Best Gratis Internet Security Suite Software untuk Windows 10

Cara menggunakan Shared Internet Connection di rumah

Bisakah seluruh Internet crash? Bisakah terlalu sering menurunkan Internet?

Cara Memeriksa apakah IP address Anda bocor

Apa itu Network Address Translator (NAT)? Apa itu? Apakah saya membutuhkannya?

Network icon mengatakan tidak internet access, tetapi saya terhubung

Periksa apakah Internet Connection Anda mampu streaming konten 4K

Aplikasi Edge and Store Tidak Menghubungkan ke Internet - Error 80072EFD

Screamer Radio adalah Internet Radio app layak untuk Windows PC

Cara menonaktifkan Auto Refresh di Microsoft Edge or Internet Explorer

Internet Explorer End dari Life; Apa artinya untuk bisnis?

Group Speed Dial untuk Firefox: PENTING Internet Sites DI Your Fingertips