Cara mengaktifkan penandatanganan LDAP di Windows Server & Mesin Klien

Penandatanganan LDAP(LDAP signing) adalah metode otentikasi di Windows Server yang dapat meningkatkan keamanan server direktori. Setelah diaktifkan, itu akan menolak permintaan apa pun yang tidak meminta penandatanganan atau jika permintaan menggunakan non-SSL/TLS-encrypted. Dalam posting ini, kami akan membagikan bagaimana Anda dapat mengaktifkan penandatanganan LDAP di (LDAP)Windows Server dan mesin klien. LDAP adalah singkatan dari Lightweight Directory Access Protocol (LDAP).

Cara mengaktifkan penandatanganan LDAP di komputer Windows

Untuk memastikan penyerang tidak menggunakan klien LDAP palsu untuk mengubah konfigurasi dan data server, penting untuk mengaktifkan penandatanganan LDAP . Sama pentingnya untuk mengaktifkannya di mesin klien.

- Setel(Set) persyaratan penandatanganan LDAP server

- Tetapkan(Set) persyaratan penandatanganan LDAP klien dengan menggunakan kebijakan komputer lokal(Local)

- Tetapkan(Set) persyaratan penandatanganan LDAP klien dengan menggunakan Objek Kebijakan Grup Domain(Domain Group Policy Object)

- Setel persyaratan penandatanganan (Set)LDAP klien dengan menggunakan kunci Registri(Registry)

- Cara memverifikasi perubahan konfigurasi

- Cara menemukan klien yang tidak menggunakan opsi " Memerlukan(Require) penandatanganan"

Bagian terakhir membantu Anda mengetahui klien yang tidak mengaktifkan Require Signing(do not have Require signing enabled) di komputer. Ini adalah alat yang berguna bagi admin TI untuk mengisolasi komputer tersebut, dan mengaktifkan pengaturan keamanan di komputer.

1] Setel(Set) persyaratan penandatanganan LDAP server

- Buka Konsol Manajemen Microsoft(Microsoft Management Console) (mmc.exe)

- Pilih File > Tambah(Add) /Hapus Snap-in > pilih Editor Objek Kebijakan Grup(Group Policy Object Editor) , lalu pilih Tambah(Add) .

- Ini akan membuka Wisaya Kebijakan Grup(Group Policy Wizard) . Klik(Click) tombol Browse , dan pilih Default Domain Policy daripada Local Computer

- Klik(Click) tombol OK, lalu tombol Finish , dan tutup.

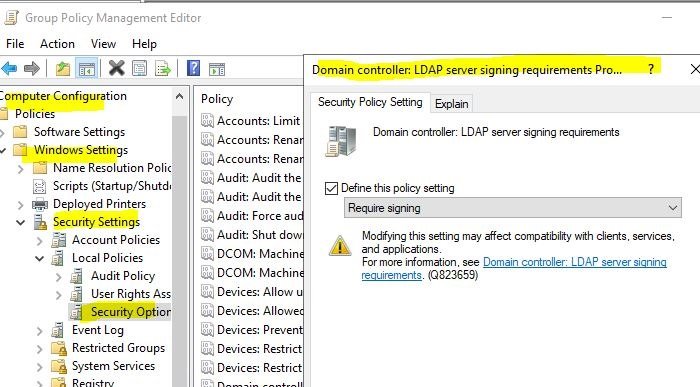

- Pilih Default Domain Policy > Computer Configuration > Windows Settings > Security Settings > Local Policies , lalu pilih Opsi Keamanan.

- Klik kanan Pengontrol domain: Persyaratan penandatanganan server LDAP(Domain controller: LDAP server signing requirements) , lalu pilih Properti.

- Di kotak dialog Properti(Properties) pengontrol domain : Persyaratan penandatanganan server LDAP , aktifkan (LDAP)Tetapkan(Define) pengaturan kebijakan ini, pilih Perlu masuk dalam daftar tentukan pengaturan kebijakan ini,(Require signing in the Define this policy setting list,) lalu pilih OK.

- Periksa kembali pengaturan dan terapkan.

2] Tetapkan persyaratan penandatanganan (Set)LDAP klien dengan menggunakan kebijakan komputer lokal

- Buka Run prompt, dan ketik gpedit.msc, dan tekan tombol Enter .

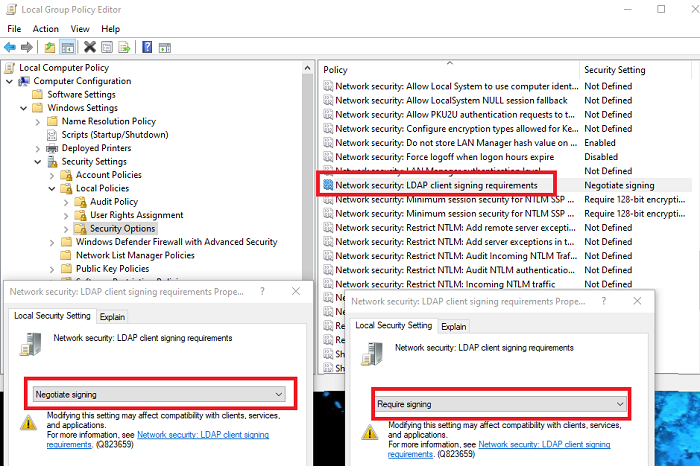

- Di editor kebijakan grup, navigasikan ke Local Computer Policy > Computer Configuration > Policies > Windows Settings > Security Settings > Local Policies , lalu pilih Opsi Keamanan.(Security Options.)

- Klik kanan Keamanan jaringan: Persyaratan penandatanganan klien LDAP(Network security: LDAP client signing requirements) , lalu pilih Properti.

- Dalam Keamanan jaringan(Network) : kotak dialog Properti(Properties) persyaratan penandatanganan klien LDAP , pilih (LDAP)Perlu masuk(Require signing) dalam daftar, lalu pilih OK.

- Konfirmasikan perubahan dan terapkan.

3] Tetapkan persyaratan penandatanganan (Set)LDAP klien dengan menggunakan Objek Kebijakan Grup(Group Policy Object) domain

- Buka Konsol Manajemen Microsoft (mmc.exe)(Open Microsoft Management Console (mmc.exe))

- Pilih File > Add/Remove Snap-in > pilih Editor Objek Kebijakan Grup(Group Policy Object Editor) , lalu pilih Tambah(Add) .

- Ini akan membuka Wisaya Kebijakan Grup(Group Policy Wizard) . Klik(Click) tombol Browse , dan pilih Default Domain Policy daripada Local Computer

- Klik(Click) tombol OK, lalu tombol Finish , dan tutup.

- Pilih Kebijakan Domain Default(Default Domain Policy) > Konfigurasi Komputer(Computer Configuration) > Pengaturan Windows(Windows Settings) > Pengaturan Keamanan(Security Settings) > Kebijakan Lokal(Local Policies) , lalu pilih Opsi Keamanan(Security Options) .

- Dalam Keamanan jaringan: Persyaratan penandatanganan klien LDAP (Network security: LDAP client signing requirements Properties ) kotak dialog Properti, pilih Perlu masuk (Require signing ) dalam daftar, lalu pilih OK .

- Konfirmasikan(Confirm) perubahan dan terapkan pengaturan.

4] Setel persyaratan penandatanganan (Set)LDAP klien dengan menggunakan kunci registri

Hal pertama dan terpenting yang harus dilakukan adalah membuat cadangan registri Anda

- Buka Editor Registri

- Arahkan ke HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ <InstanceName> \Parameters

- Klik kanan(Right-click) pada panel kanan, dan buat DWORD baru dengan nama LDAPServerIntegrity

- Biarkan ke nilai defaultnya.

<InstanceName >: Nama instans AD LDS yang ingin Anda ubah.

5] Cara(How) memverifikasi apakah perubahan konfigurasi sekarang memerlukan masuk

Untuk memastikan kebijakan keamanan berfungsi di sini adalah cara memeriksa integritasnya.

- Masuk ke komputer yang telah menginstal Alat Admin AD DS .(AD DS Admin Tools)

- Buka Run prompt, dan ketik ldp.exe, dan tekan tombol Enter . Ini adalah UI yang digunakan untuk menavigasi melalui namespace Direktori Aktif(Active Directory)

- Pilih Sambungan > Sambungkan.

- Di Server and Port , ketik nama server dan port non-SSL/TLS dari server direktori Anda, lalu pilih OK.

- Setelah sambungan dibuat, pilih Sambungan > Ikat.

- Di bawah Jenis(Bind) ikatan , pilih Ikatan sederhana .(Simple)

- Ketik nama pengguna dan kata sandi, lalu pilih OK.

Jika Anda menerima pesan kesalahan yang mengatakan Ldap_simple_bind_s() failed: Strong Authentication Required , maka Anda telah berhasil mengonfigurasi server direktori Anda.

6] Bagaimana(How) menemukan klien yang tidak menggunakan opsi " Memerlukan(Require) penandatanganan"

Setiap kali mesin klien terhubung ke server menggunakan protokol koneksi tidak aman, itu menghasilkan ID Peristiwa 2889(Event ID 2889) . Entri log juga akan berisi alamat IP klien. Anda harus mengaktifkan ini dengan menyetel pengaturan diagnostik 16 Peristiwa Antarmuka LDAP ke (LDAP Interface Events)2 (Dasar). (2 (Basic). )Pelajari cara mengonfigurasi log peristiwa diagnostik AD dan LDS di sini di Microsoft(here at Microsoft) .

Penandatanganan LDAP(LDAP Signing) sangat penting, dan saya harap ini dapat membantu Anda memahami dengan jelas bagaimana Anda dapat mengaktifkan penandatanganan LDAP di (LDAP)Windows Server , dan pada mesin klien.

Related posts

Mengkonfigurasi Remote Access Client Account Lockout di Windows Server

Nonaktifkan Saham Administratif dari Windows Server

Iperius Backup: Freeware untuk mengotomatiskan cadangan di Windows 10

Cara Mengompres Bloated Registry Hives di Windows Server

Cara Enable & Configure DNS Aging & Scavenging di Windows Server

Jendela Update Client gagal mendeteksi dengan error 0x8024001f

Cara Membuat Publik VPN Server pada Windows 10

Use Vssadmin command-line untuk mengelola VSS di Windows 10

Cara mengotomatisasi Windows Server backup ke Amazon S3

Cara Mengatur Server Proxy di Tablet Windows 8.1 atau Perangkat Hibrida

Cara Mengaktifkan DNS Client Service Jika Greyed Out di Windows 10

Reset Windows Update Client menggunakan PowerShell Script

Di mana mengunduh Windows Server Insider Preview Builds?

Mengakses Komputer Windows XP atau Windows Server 2003 dari Jarak Jauh

Best Free FTP Client software untuk Windows 10 PC

Windows Camera Frame Server service dihentikan secara tak terduga

Cara Menginstal dan Melihat Alat Administrasi Server Jarak Jauh (RSAT) Di Windows 11

Cara mengkonfigurasi Global Proxy Server Settings di Windows 10

Fix Fallout 76 Disconnected dari Server

Group Policy Client service gagal masuk di Windows 11/10