Apa itu Man-In-The-Middle Attack (MITM): Definisi, Pencegahan, Alat

Melindungi data kami secara online tidak akan pernah menjadi tugas yang mudah, terutama saat ini ketika penyerang secara teratur menemukan beberapa teknik dan eksploitasi baru untuk mencuri data Anda. Terkadang serangan mereka tidak akan begitu berbahaya bagi pengguna individu. Tetapi serangan skala besar pada beberapa situs web populer atau database keuangan bisa sangat berbahaya. Dalam kebanyakan kasus, penyerang pertama-tama mencoba memasukkan beberapa malware ke mesin pengguna. Namun, terkadang teknik ini tidak berhasil.

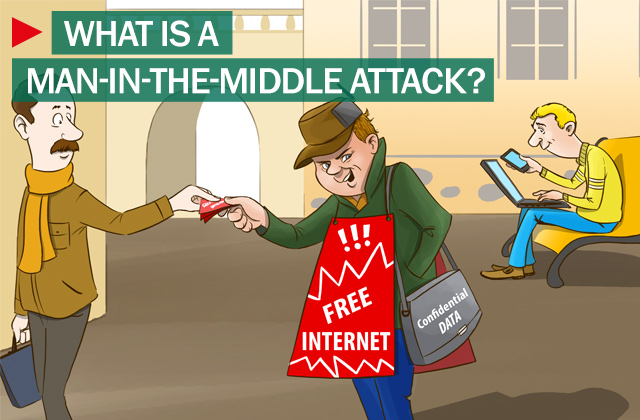

Sumber gambar: Kaspersky.

Apa itu Man-In-The-Middle Attack

Metode yang populer adalah serangan Man-In-The-Middle(Man-In-The-Middle attack) . Ini juga dikenal sebagai serangan brigade ember(bucket brigade attack) , atau terkadang serangan Janus(Janus attack) dalam kriptografi. Seperti namanya, penyerang menjaga dirinya di antara dua pihak, membuat mereka percaya bahwa mereka berbicara langsung satu sama lain melalui koneksi pribadi, padahal sebenarnya seluruh percakapan dikendalikan oleh penyerang.

Serangan man-in-the-middle hanya bisa berhasil jika penyerang membentuk otentikasi timbal balik antara dua pihak. Kebanyakan protokol kriptografi selalu menyediakan beberapa bentuk otentikasi titik akhir, khususnya untuk memblokir serangan MITM pada pengguna. Protokol Secure Sockets Layer (SSL)(Secure Sockets Layer (SSL)) selalu digunakan untuk mengautentikasi satu atau kedua pihak menggunakan otoritas sertifikasi yang saling tepercaya.

Bagaimana itu bekerja

Katakanlah ada tiga karakter dalam cerita ini: Mike , Rob , dan Alex . Mike ingin berkomunikasi dengan Rob . Sementara itu, Alex (penyerang) menghalangi percakapan untuk menguping dan melakukan percakapan palsu dengan Rob , atas nama Mike . Pertama(First) , Mike meminta kunci publik Rob . Jika Rob memberikan kuncinya kepada Mike , Alex mencegat, dan inilah cara "serangan man-in-the-middle" dimulai. Alex kemudian mengirim pesan palsu ke Mikeyang mengaku dari Rob tetapi termasuk kunci publik Alex . Mike dengan mudah percaya bahwa kunci yang diterima memang milik Rob padahal itu tidak benar. Mike dengan polos mengenkripsi pesannya dengan kunci Alex dan mengirim pesan yang dikonversi kembali ke Rob .

Dalam serangan MITM(MITM) yang paling umum , penyerang sebagian besar menggunakan router WiFi untuk mencegat komunikasi pengguna. Teknik ini dapat dilakukan dengan mengeksploitasi router dengan beberapa program jahat untuk mencegat sesi pengguna di router. Di sini, penyerang pertama-tama mengonfigurasi laptopnya sebagai hotspot WiFi , memilih nama yang biasa digunakan di area publik, seperti bandara atau kedai kopi. Setelah pengguna terhubung ke router jahat itu untuk menjangkau situs web seperti situs perbankan online atau situs perdagangan, penyerang kemudian mencatat kredensial pengguna untuk digunakan nanti.

Alat & pencegahan serangan man-in-the-middle

Sebagian besar pertahanan efektif terhadap MITM hanya dapat ditemukan di router atau sisi server. Anda tidak akan memiliki kontrol khusus atas keamanan transaksi Anda. Sebagai gantinya, Anda dapat menggunakan enkripsi yang kuat antara klien dan server. Dalam hal ini, server mengotentikasi permintaan klien dengan menghadirkan sertifikat digital, dan kemudian satu-satunya koneksi dapat dibuat.

Metode lain untuk mencegah serangan MITM semacam itu adalah, jangan pernah terhubung ke router WiFi yang terbuka secara langsung. (WiFi)Jika Anda menginginkannya, Anda dapat menggunakan plugin browser seperti HTTPS Everywhere atau ForceTLS . Plug-in ini akan membantu Anda membangun koneksi yang aman kapan pun opsi tersedia.

Baca selanjutnya(Read next) : Apa itu serangan Man-in-the-Browser(Man-in-the-Browser attacks) ?

Related posts

Internet Security article and tips untuk pengguna Windows 10

5 Pengaya Privasi Firefox Terbaik untuk Keamanan Online

Online Reputation Management Tips, Tools & Services

Cara memeriksa apakah tautan aman atau tidak menggunakan browser web Anda

Cari tahu apakah online account Anda telah diretas & detail email & kata sandi bocor

Avoid online Perbankan dan penipuan cyber lainnya - Keselamatan Tips untuk pengguna PC

Best Free PDF Editor Online Tools yang berbasis cloud

Terpencil Administration Tools: Risiko, Threats, Prevention

Apa itu Fleeceware? Bagaimana cara melindungi diri dari Fleeceware apps?

Free Network & Internet Traffic Monitor Tools untuk Windows 10

Safeguard Anak-anak Anda dari adult content menggunakan Clean Browsing

7 cara di mana ASUS Parental Controls melindungi anak-anak Anda

Cara Mengontrol Waktu Internet Anak Anda di ASUS router Anda

Microsoft Scams: Phone & Email Scams yang penyalahgunaan Microsoft Name

DDoS Distributed Denial dari Service Attacks: Perlindungan, Prevention

Apa itu Information yang dapat diidentifikasi secara pribadi (PII) & bagaimana cara melindunginya secara online?

Bahaya dan konsekuensi dari oversharing pada Social Media

Globus Free VPN Browser review: Encrypt Semua lalu lintas, Browse Anonim

Pola Gelap: Trik situs web, Contoh, Jenis, Cara Menemukan & Menghindarinya

Apa itu Cyber crime? Bagaimana cara menghadapinya?