Bagaimana melindungi dan mencegah serangan & infeksi Ransomware

Panduan pencegahan & perlindungan Ransomware ini membahas pencegahan Ransomware dan langkah-langkah yang dapat Anda ambil untuk memblokir & mencegah Ransomware , malware baru yang membuat berita di sekitar untuk alasan yang salah.

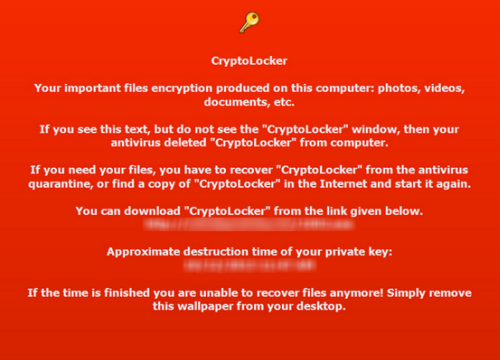

Berkali(Time) -kali kita belajar tentang ancaman, dan varian baru malware seperti Ransomware yang membahayakan pengguna komputer. Virus ransomware mengunci akses ke file atau komputer Anda dan meminta tebusan dibayarkan kepada pembuatnya untuk mendapatkan kembali akses, biasanya diizinkan melalui voucher tunai prabayar anonim atau Bitcoin . Salah satu ancaman ransomware spesifik yang berhasil menarik perhatian belakangan ini, adalah Cryptolocker , selain ransomware FBI , Crilock & Locker .

Keistimewaan ransomware adalah ia dapat datang sendiri (seringkali melalui email) atau melalui pintu belakang atau pengunduh, yang dibawa sebagai komponen tambahan. Komputer Anda dapat terinfeksi ransomware, saat Anda mengeklik tautan berbahaya dalam email, pesan instan, situs jejaring sosial, atau situs web yang disusupi – atau jika Anda mengunduh dan membuka lampiran email berbahaya. Selain itu, seperti virus terkenal, ia mungkin tidak terdeteksi oleh sebagian besar program antivirus. Dan bahkan jika perangkat lunak antivirus Anda dapat menghapus ransomware, sering kali, Anda hanya akan ditinggalkan dengan sekumpulan file dan data yang terkunci!

Bagaimana mencegah Ransomware

Meskipun situasinya mengkhawatirkan dan hasilnya fatal dalam banyak kasus jika Anda gagal mematuhi aturan pembuat malware – karena file yang dienkripsi dapat rusak tanpa dapat diperbaiki – Anda dapat mengambil tindakan pencegahan tertentu untuk mencegah masalah tersebut. Anda dapat mencegah enkripsi ransomware! Mari kita lihat beberapa langkah pencegahan Ransomware(Ransomware prevention steps) yang dapat Anda lakukan. Langkah-langkah ini dapat membantu Anda memblokir & mencegah Ransomware .

OS & perangkat lunak keamanan yang diperbarui(Updated OS & security software)

Tak perlu dikatakan bahwa Anda menggunakan sistem operasi modern yang diperbarui sepenuhnya(fully updated modern operating system) seperti Windows 10/8/7, perangkat lunak antivirus(antivirus software)(good antivirus software or an Internet Security Suite) yang baik atau Suite Keamanan Internet(Internet Security Suite) dan browser aman yang diperbarui(updated secure browser) , dan klien email yang diperbarui(updated email client) . Atur klien email Anda untuk memblokir file .exe(block .exe files) .

Pembuat malware(Malware) menemukan pengguna komputer, yang menjalankan OS versi lama, sebagai sasaran empuk. Mereka diketahui memiliki beberapa kerentanan yang dapat dimanfaatkan oleh penjahat terkenal ini untuk masuk ke sistem Anda secara diam-diam. Jadi tambal atau perbarui perangkat lunak Anda. Gunakan suite keamanan terkemuka. Itu selalu disarankan untuk menjalankan program yang menggabungkan perangkat lunak anti-malware dan firewall perangkat lunak untuk membantu Anda mengidentifikasi ancaman atau perilaku mencurigakan karena pembuat malware sering mengirimkan varian baru, untuk mencoba menghindari deteksi. Anda mungkin ingin membaca posting ini tentang trik Ransomware & perilaku Browser.

Baca tentang perlindungan Ransomware di Windows 10(Ransomware protection in Windows 10) .(Read about Ransomware protection in Windows 10.)

Cadangkan data Anda(Back up your data)

Anda pasti dapat meminimalkan kerusakan yang disebabkan jika mesin Anda terinfeksi Ransomware dengan melakukan backup secara teratur(regular backups) . Faktanya, Microsoft telah habis-habisan dan mengatakan bahwa cadangan adalah pertahanan terbaik terhadap Ransomware termasuk Cryptolocker.

Jangan pernah mengklik tautan yang tidak dikenal atau mengunduh lampiran dari sumber yang tidak dikenal(Never click on unknown links or download attachments from unknown sources)

Ini penting. Email adalah vektor umum yang digunakan oleh Ransomware untuk masuk ke komputer Anda. Jadi, jangan pernah mengeklik tautan apa pun yang menurut Anda terlihat mencurigakan. Bahkan jika Anda memiliki keraguan 1% – jangan! Hal yang sama juga berlaku untuk lampiran. Anda pasti dapat mengunduh lampiran yang Anda harapkan dari teman, kerabat & rekan, tetapi berhati-hatilah dengan penerusan email yang mungkin Anda terima bahkan dari teman Anda. Aturan kecil yang perlu diingat dalam skenario seperti itu: Jika ragu – JANGAN(If in doubt – DONT) ! Perhatikan tindakan pencegahan yang harus dilakukan saat membuka lampiran email(when opening email attachments) atau sebelum mengklik tautan web(clicking on web links) .

RansomSaver adalah add-in yang sangat berguna untuk Microsoft Outlook yang mendeteksi dan memblokir email yang dilampirkan file malware ransomware.

Tampilkan ekstensi file tersembunyi(Show hidden file-extension)

Salah satu file yang berfungsi sebagai rute masuk untuk Cryptolocker adalah yang diberi nama dengan ekstensi “.PDF.EXE”. Malware suka menyamarkan file .exe mereka sebagai .pdf yang tampak tidak berbahaya . file .doc atau .txt. Jika Anda mengaktifkan fitur untuk melihat ekstensi file lengkap, akan lebih mudah untuk menemukan file yang mencurigakan dan menghilangkannya sejak awal. Untuk menampilkan ekstensi file tersembunyi, lakukan hal berikut:

Buka Control Panel dan cari Folder Options . Di bawah tab Lihat(View) , hapus centang opsi Sembunyikan ekstensi untuk jenis file yang dikenal(Hide extensions for known file types) .

Click Apply > OK.Sekarang ketika Anda memeriksa file Anda, nama file akan selalu muncul dengan ekstensi seperti .doc , .pdf , .txt , dll. Ini akan membantu Anda melihat ekstensi file yang sebenarnya.

Disable files running from AppData/LocalAppData folders

Cobalah untuk membuat dan menegakkan aturan dalam Windows , atau menggunakan beberapa Perangkat Lunak Pencegahan Intrusi , untuk melarang perilaku tertentu yang terkenal yang digunakan oleh beberapa Ransomware , termasuk Cryptolocker , untuk menjalankannya dari folder App Data atau Local App Data . Kit Pencegahan Cryptolocker(Cryptolocker Prevention Kit) adalah alat yang dibuat oleh Tingkat Ketiga(Third Tier) yang mengotomatiskan proses pembuatan Kebijakan Grup(Group Policy) untuk menonaktifkan file yang berjalan dari folder Data Aplikasi(App Data) dan Data Aplikasi Lokal(Local App Data) , serta menonaktifkan file yang dapat dieksekusi agar tidak berjalan dari Tempdirektori berbagai utilitas unzip.

Daftar putih aplikasi(Application whitelisting)

Daftar putih aplikasi adalah praktik yang baik yang digunakan sebagian besar administrator TI untuk mencegah file atau program yang dapat dieksekusi yang tidak sah berjalan di sistem mereka. Ketika Anda melakukan ini, hanya perangkat lunak yang telah Anda masukkan ke daftar putih yang akan diizinkan untuk berjalan di sistem Anda, akibatnya, file eksekutif yang tidak dikenal, malware, atau ransomware tidak akan dapat berjalan. Lihat cara memasukkan program ke daftar putih .

Nonaktifkan SMB1(Disable SMB1)

SMB atau Server Message Block adalah protokol berbagi file jaringan yang dimaksudkan untuk berbagi file, printer, dll, antar komputer. Ada tiga versi – Server Message Block ( SMB ) versi 1 ( SMBv1 ), SMB versi 2 ( SMBv2 ), dan SMB versi 3 ( SMBv3 ). Anda disarankan untuk menonaktifkan SMB1 untuk alasan keamanan.

Gunakan Pengunci Aplikasi(Use AppLocker)

Gunakan(Use) fitur bawaan Windows AppLocker untuk mencegah Pengguna menginstal atau menjalankan Aplikasi Windows Store(prevent Users from installing or running Windows Store Apps ) dan untuk mengontrol perangkat lunak mana yang harus dijalankan . Anda dapat mengkonfigurasi perangkat Anda sesuai untuk mengurangi kemungkinan infeksi ransomware Cryptolocker .

Anda juga dapat menggunakannya untuk mengurangi ransomware dengan memblokir eksekusi yang tidak ditandatangani, di tempat-tempat ransomware seperti:

- <profil pengguna>AppDataLocalTemp

\AppData\Local\Temp\ * AppDataLocalTemp**

Posting ini akan memberi tahu Anda cara membuat aturan dengan AppLocker(create rules with AppLocker) ke aplikasi yang dapat dieksekusi, dan daftar putih.

Menggunakan EMET(Using EMET)

Toolkit Pengalaman Mitigasi yang Ditingkatkan melindungi komputer Windows dari serangan cyber & eksploitasi yang tidak diketahui. Ini mendeteksi dan memblokir teknik eksploitasi yang biasanya digunakan untuk mengeksploitasi kerentanan korupsi memori. Ini mencegah eksploitasi menjatuhkan Trojan , tetapi jika Anda mengklik buka file, itu tidak akan dapat membantu. PEMBARUAN(UPDATE) : Alat ini tidak tersedia sekarang. Windows 10 Fall Creators Update akan menyertakan EMET sebagai bagian dari Windows Defender , jadi pengguna OS ini tidak perlu menggunakannya.

Lindungi MBR

Lindungi Master Boot Record komputer Anda dengan MBR Filter .

Nonaktifkan Protokol Desktop Jarak Jauh(Disable Remote Desktop Protocol)

Kebanyakan Ransomware , termasuk malware Cryptolocker , mencoba untuk mendapatkan akses ke mesin target melalui Remote Desktop Protocol ( RDP ), sebuah utilitas Windows yang memungkinkan akses ke desktop Anda dari jarak jauh. (Windows)Jadi, jika Anda merasa RDP tidak berguna bagi Anda, nonaktifkan desktop jarak jauh(disable remote desktop) untuk melindungi mesin Anda dari File Coder dan eksploitasi RDP lainnya.(RDP)

Nonaktifkan Windows Scripting Host(Disable Windows Scripting Host)

Keluarga malware(Malware) dan ransomware sering menggunakan WSH untuk menjalankan file .js atau .jse untuk menginfeksi komputer Anda. Jika Anda tidak menggunakan fitur ini, Anda dapat menonaktifkan Windows Scripting Host agar tetap aman.

Gunakan alat pencegahan atau penghapusan Ransomware(Use Ransomware prevention or removal tools)

Gunakan perangkat lunak anti-ransomware gratis(free anti-ransomware software) yang bagus . BitDefender AntiRansomware dan RansomFree adalah beberapa yang bagus. Anda dapat menggunakan RanSim Ransomware Simulator untuk memeriksa apakah komputer Anda cukup terlindungi.

Kaspersky WindowsUnlocker dapat berguna jika Ransomware benar-benar memblokir akses ke komputer Anda atau bahkan membatasi akses untuk memilih fungsi penting, karena dapat membersihkan Registry yang terinfeksi ransomware .

Jika Anda dapat mengidentifikasi ransomware , itu dapat membuat segalanya sedikit lebih mudah karena Anda dapat menggunakan alat dekripsi ransomware yang mungkin tersedia untuk ransomware tertentu.(If you can identify the ransomware, it can make things a bit easier as you can use the ransomware decryption tools that may be available for that particular ransomware.)

Berikut adalah daftar Alat Dekripsi Ransomware(Ransomware Decryptor Tools) gratis yang dapat membantu Anda membuka kunci file.

Putuskan sambungan dari Internet segera(Disconnect from the Internet immediately)

Jika Anda curiga tentang suatu file, bertindak cepat untuk menghentikan komunikasinya dengan server C&C sebelum selesai mengenkripsi file Anda. Untuk melakukannya, cukup lepaskan diri Anda dari Internet , WiFi atau Jaringan(Network) Anda segera, karena proses enkripsi membutuhkan waktu sehingga meskipun Anda tidak dapat meniadakan efek Ransomware , Anda tentu dapat mengurangi kerusakan.

Gunakan Pemulihan Sistem untuk kembali ke kondisi bersih yang diketahui(Use System Restore to get back to a known-clean state)

Jika Anda mengaktifkan Pemulihan Sistem pada mesin Windows Anda , yang saya tegaskan bahwa Anda memilikinya, coba kembalikan sistem Anda ke keadaan bersih yang diketahui. Ini bukan metode yang sangat mudah, namun, dalam kasus tertentu, ini mungkin membantu.

Atur kembali jam BIOS(Set the BIOS clock back)

Kebanyakan Ransomware , termasuk Cryptolocker , atau FBI Ransomware , menawarkan tenggat waktu atau batas waktu di mana Anda dapat melakukan pembayaran. Jika diperpanjang, harga untuk kunci dekripsi bisa naik secara signifikan, dan – Anda bahkan tidak bisa menawar. Apa yang setidaknya dapat Anda coba adalah "mengalahkan jam" dengan mengatur jam BIOS kembali ke waktu sebelum batas waktu batas waktu habis. Satu-satunya resor, ketika semua trik gagal karena dapat mencegah Anda membayar harga yang lebih tinggi. Sebagian besar ransomware menawarkan jangka waktu 3-8 hari dan mungkin menuntut hingga USD 300 atau lebih untuk kunci untuk membuka kunci file data Anda yang terkunci.

Sementara sebagian besar kelompok yang ditargetkan oleh Ransomware telah berada di AS dan Inggris, tidak ada batasan geografis. Siapa pun dapat terpengaruh olehnya – dan setiap hari, semakin banyak malware ransomware yang terdeteksi . Jadi, ambil beberapa langkah untuk mencegah Ransomware masuk ke komputer Anda. Posting ini berbicara sedikit lebih banyak tentang Serangan Ransomware & FAQ(Ransomware Attacks & FAQ) .

(While most of the targeted groups by Ransomware have been in the US and the UK, there exists no geographical limit. Anyone can be affected by it – and with every passing day, more and more ransomware malware is being detected. So take some steps to prevent Ransomware from getting onto your computer. This post talks a little more about Ransomware Attacks & FAQ.)

Sekarang baca: (Now read:) Apa yang harus dilakukan setelah serangan Ransomware(What to do after a Ransomware attack) .

Related posts

Download Windows Command Reference PDF Guide dari Microsoft

Download Quick Start Guide ke Windows 10 dari Microsoft

Cara Beralih dari Windows Phone ke iPhone: Langkah Oleh Step Guide

Microsoft Edge Deployment Guide untuk Business

Microsoft Word tutorial untuk pemula - Guide tentang cara menggunakannya

Guide untuk Parents untuk mencegah vamping Teen

Cara keluar dari Computer or Sign dari Windows 11/10

Fix Spotify Web Player BUKAN Working (Step oleh Langkah Guide)

Membuat Full System Image Backup di Windows 10 [Panduan Ultimate]

Google My Business Basic User Guide

3 Ways untuk mengubah Spotify Profile Picture (Quick Guide)

Download Windows 10 Guides untuk Beginners dari Microsoft

Cara Enter BIOS pada Windows 10 [Panduan]

4 Ways Memperbaiki Kursor Mouse Menghilang [GUIDE]

Kill Resource Intensive Processes dengan Windows Task Manager (GUIDE)

Cara menghapus Virus dari Android Phone (Guide)

Mengenal Windows 10 Guide untuk Employees dari Microsoft

Google Redirect Virus - Panduan Penghapusan Manual Langkah-demi-Langkah

Bagaimana Does WhatsApp bekerja? (Panduan Pemula)

10 Ways Untuk Back Up Anda Android data Telepon [GUIDE]